Indice

Definizione Di Smishing

Lo smishing è una forma di phishing in cui un hacker utilizza un messaggio di testo convincente per indurre i vari destinatari a cliccare su un link e mandare al cybercriminale delle informazioni private o a scaricare programmi dannosi su uno smartphone.

La maggior parte dei 3,5 miliardi di smartphone utilizzati nel mondo può ricevere messaggi di testo da qualsiasi numero telefonico. Molti utenti sono già consapevoli di quanto è rischioso cliccare sul link allegato a una e-mail. Ma in pochi sono a conoscenza dei pericoli cui vanno incontro cliccando i link contenuti all’interno del testo di una mail.

Gli utenti si fidano molto di più dei messaggi di testo, quindi lo smishing è spesso lucrativo per i truffatori che, con il phishing, cercano credenziali, informazioni bancarie e dati personali.

La Formazione sulla Cybersecurity Inizia Qui

Ecco come funziona la tua prova gratuita:

- Parla con i nostri esperti di sicurezza informatica per valutare il tuo ambiente e identificare la tua esposizione al rischio di minacce

- Entro 24 ore e con un minimo di configurazione, implementeremo i nostri strumenti per 30 giorni

- Prova la nostra tecnologia in prima persona!

- Ricevi un rapporto che delinea le tue vulnerabilità di sicurezza per aiutarti a prendere subito provvedimenti adeguati contro gli attacchi alla tua sicurezza informatica

Compila questo modulo per richiedere un incontro con i nostri esperti di sicurezza informatica.

Grazie per esserti registrato per la nostra prova gratuita. Un rappresentante di Proofpoint si metterà in contatto con te a breve, guidandoti nei prossimi passi da seguire.

Come Funziona Lo Smishing

La maggior parte degli attacchi di smishing si svolge come un attacco di phishing. L’hacker invia un messaggio che invoglia l'utente a cliccare su un link, oppure chiede di rispondere al messaggio inserendo i dati personali dell'utente vittima della truffa.

Le informazioni che un hacker vuole ottenere possono essere di qualunque tipo. Tra questi troviamo:

- le credenziali dell'account online;

- i dati personali, che potrebbero essere usati per il furto di identità;

- i dati finanziari, che vengono utilizzati per la vendita sui mercati darknet o per le truffe online.

Gli smisher usano vari modi per indurre gli utenti a inviare le proprie informazioni personali. Possono utilizzare le informazioni di base del bersaglio (come il nome e l'indirizzo) facendoli provenire da strumenti pubblici presenti online, per indurre il bersaglio a pensare che il messaggio provenga da una fonte attendibile.

Lo “smisher” può usare il tuo nome e la tua località per rivolgersi direttamente a te. Questi dettagli rendono il messaggio più convincente. Il messaggio mostra poi un link che punta a un server controllato dall’hacker. Il link può portare a un sito di phishing delle credenziali o a un malware progettato per compromettere il telefono stesso. Il malware può quindi essere utilizzato per spiare i dati dello smartphone dell'utente o per inviare silenziosamente dei dati sensibili a un server controllato dal truffatore.

L’ingegneria sociale si può trovare in combinazione con lo smishing. L’hacker potrebbe chiamare l'utente chiedendo delle informazioni private prima di inviare un messaggio di testo. Lo smisher inserisce, poi, le informazioni private all’interno del messaggio di testo dell’attacco di smishing. Diversi servizi di telecomunicazioni hanno cercato di contrastare le chiamate di ingegneria sociale mostrando un messaggio di "rischio di spam" sullo smartphone, quando uno dei numeri telefonici trappola conosciuti chiama l'utente.

I malware vengono spesso bloccati dalle caratteristiche di sicurezza di base di Android e iOS. Ma nonostante i robusti controlli di sicurezza dei sistemi operativi mobili, nessuno di esso può combattere gli utenti che inviano volontariamente i propri dati a un numero sconosciuto.

Programma di formazione e sensibilizzazione alla sicurezza antiphishing

Un Esempio Di Un Attacco Di Smishing

Molti hacker, quando utilizzano un indirizzo email per inviare i messaggi di testo a vari utenti, usano l'automazione per evitare il rilevamento. Il numero di telefono elencato nell'ID di chi effettua la chiamata è di solito un numero che rimanda a un servizio VoIP online come Google Voice, tramite cui non è possibile cercare la posizione di provenienza del numero di telefono.

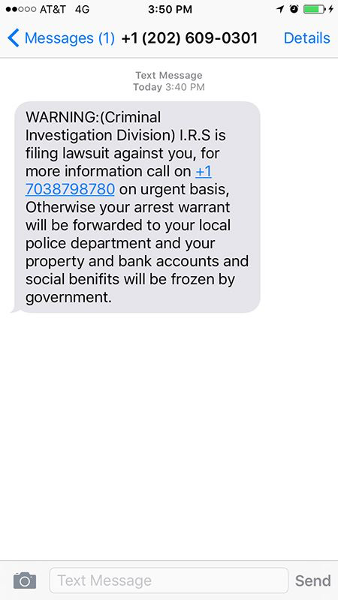

L'immagine seguente mostra un esempio di attacco di smishing. In questo caso l’hacker si finge l’agenzia governativa IRS (Intelligence Revenue Service) e minaccia il destinatario di arresto e rovina finanziaria, a meno che non chiami il numero indicato nel testo. Se il destinatario chiama, viene ingannato a inviare del denaro.

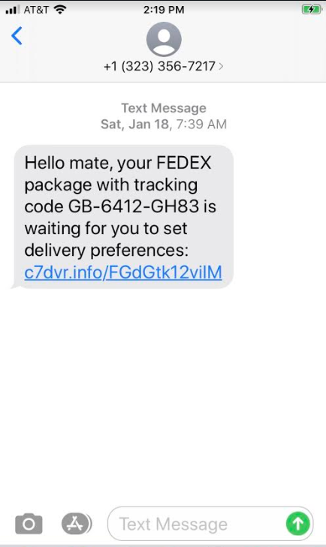

Un attacco di smishing più comune usa i nomi di marche note con link che sostengono di rimandare al sito del brand. Di solito, un hacker dirà all'utente che ha vinto dei soldi o fornirà un link dannoso che afferma di rimandare al monitoraggio del pacco, come nel seguente esempio.

Il registro linguistico usato nel messaggio precedente dovrebbe essere un segnale di avvertimento per gli utenti che hanno familiarità con il funzionamento dello smishing. Ma molti utenti si fidano dei messaggi SMS e non si lasciano scoraggiare dal linguaggio informale.

Un altro segnale di pericolo è l'URL: non punta ad un URL ufficiale di FedEx. Ma non tutti gli utenti conoscono gli URL ufficiali del brand e potrebbero ignorarlo.

Gli hacker usano questo tipo di messaggio perché qualcuno è sempre in attesa di un pacco di FedEx. Se il messaggio viene inviato a migliaia di destinatari, può ingannare molti di loro.

Generalmente, il link punta a un sito che ospita un malware, oppure chiede all'utente di accedere al proprio account. La pagina di autenticazione non è sul sito ufficiale di FedEx, ma è più difficile vedere l'URL completo su un browser mobile, e molti utenti non si preoccupano di controllare.

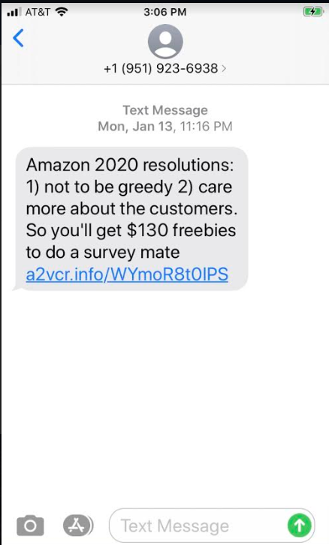

I truffatori degli attacchi di smishing inviano dei messaggi che gli utenti potrebbero aspettarsi. Altri attirano le loro vittime con promesse di premi in denaro se inseriscono delle informazioni private. L'immagine seguente mostra un altro attacco di smishing che sfrutta il marchio Amazon:

Anche in questo caso, il linguaggio utilizzato nell’attacco precedente dovrebbe rendere i destinatari sospettosi, ma gli utenti si fidano delle conversazioni informali nei messaggi. Il link in questo testo punta a un sito .info non collegato alle proprietà web di Amazon.

Il dominio è già stato rimosso e non è più accessibile. Ma è probabile che il link punti a una pagina che tenta di raccogliere dati privati, comprese le credenziali. L'URL usato in questi attacchi di solito reindirizza gli utenti a un server controllato dall’hacker, in cui viene visualizzato il contenuto di phishing.

Come Proteggersi Dagli Attacchi Di Smishing

Come con le email di phishing, la protezione dallo smishing dipende dall’abilità dell’utente vittima della truffa di identificare gli attacchi di smishing e di ignorare o denunciare i messaggi. Se un numero di telefono viene utilizzato spesso per una truffa telefonica, l’operatore telefonico potrebbe avvisare gli utenti che ricevono i messaggi dal numero truffa conosciuto. Oppure, potrebbe archiviare direttamente il messaggio.

I messaggi di smishing sono pericolosi solo se l’utente vittima della truffa clicca sul link indicato, o se invia al truffatore i propri dati personali.

Ecco alcuni modi per scoprire gli attacchi di smishing ed evitare di diventarne vittima:

- Il messaggio offre soldi facili tramite un concorso a premi o tramite la riscossione di denaro una volta inserite le informazioni richieste. Sono popolari anche le offerte di buoni sconto.

- Le istituzioni finanziarie non mandano mai un messaggio chiedendo le credenziali o il trasferimento di denaro. Non inviare mai il numero di carta di credito, il pin del bancomat o i dati bancari per messaggio.

- Evita di rispondere a un numero di telefono che non conosci.

- I messaggi ricevuti da un numero di telefono con poche cifre probabilmente provengono da un indirizzo e-mail, il che è un segnale di spam.

- I dati bancari salvati sullo smartphone sono un bersaglio dei truffatori. Evita di salvare queste informazioni su un dispositivo mobile. Se un hacker dovesse installare un malware sul tuo smartphone, queste informazioni bancarie potrebbero venire compromesse.

- Gli operatori telefonici offrono dei numeri da contattare per denunciare simili attacchi. Al fine di proteggere gli altri utenti invia il messaggio al numero indicato dalla tua compagnia telefonica in modo che possa indagare su di esso. Anche la Commissione Generale per le Comunicazioni, la FCC accetta i reclami e investiga sulle truffe telefoniche.